走进计算机病毒pdf中文扫描版

分享到:

走进计算机病毒2010年7月由人民邮电出版社出版发行,以真实病毒样本为案例,由浅入深,从基本理论概念到病毒行为跟踪鉴定,逐步揭示计算机病毒的奥秘。如果您是一名普通计算机使用者,您会对计算机病毒将有一定的了解,从而掌握中病毒后如何将危害降至最低的方法,从而能够安全快捷地使用计算机。如果您对计算机病毒非常好奇,想跻身于非普通用户的“高手”行列,想深入研究计算机病毒,您可以选择此书。走进计算机病毒将让您知道一个病毒对计算机究竟做了哪些操作,从而找到针对相应病毒的正确对策。如果您想成为一名病毒分析工程师,想跻身于真正的高手行列,真正做到“玩弄病毒于股掌之中”,并成为一名优秀的反病毒工程师,这需要各种综合知识的掌握和长期经验的积累,并不是学完几个章节就能够达到的。小编分享的这本书总共三篇,里面分六大章,第一篇基础篇:认识并熟悉计算机病毒;第二篇提高篇:计算机病毒解决方案;第三篇计算机病毒解决方案。小编希望走进计算机病毒希望能够给您以提示,为读者提供合理的学习方法,起到抛砖引玉的作用,帮助您在成为优秀反病毒工程师的道路上迈出坚实的一步。

第1章 初识计算机病毒

1.1 计算机病毒基础知识

1.1.1 计算机病毒概念

1.1.2 计算机病毒的特点

1.1.3 计算机病毒的产生与发展

1.1.4 病毒的发展过程

1.1.5 病毒的发展趋势

1.2 计算机病毒的分类

1.2.1 按照计算机病毒侵入的系统分类

1.2.2 按照计算机病毒的链接方式分类

1.2.3 按照计算机病毒的寄生部位或传染对象分类

1.2.4 按照计算机病毒的传播介质分类

1.2.5 按照计算机病毒存在的媒体分类

1.2.6 按照计算机病毒传染的方法分类

1.2.7 根据病毒的破坏情况分类

1.2.8 按照计算机病毒功能分类

1.2.9 其他分类方式

1.3 计算机病毒的命名

1.4 计算机病毒的危害

第2章 深入了解计算机病毒

2.1 病毒如何传播

2.2 计算机病毒特性实例揭秘

2.3 研究计算机病毒所涉及的计算机系统相关知识

2.4 计算机病毒对注册表的利用

2.4.1 Windows注册表基本知识

2.4.2 注册表操作的注意事项

2.4.3 病毒对注册表的利用

2.5 Windows注册表工具介绍

2.6 虚拟机在研究计算机病毒中的使用

2.6.1 虚拟机粉墨登场

2.6.2 虚拟机概述

2.6.3 安装虚拟机所需的硬件配置与运行环境

2.6.4 虚拟机的安装与虚拟平台的建立

2.7 计算机病毒初战

2.7.1 实战病毒的注意事项

2.7.2 实战病毒的准备工作

2.7.3 实战病毒

2.8 如何防止计算机中毒

2.9 计算机中毒后的处理

2.9.1 计算机中毒后的处理原则

2.9.2 计算机中毒后的处理方法

第2篇 提高篇计算机病毒觖决方案

第3章 计算机病毒行为监控

3.1 计算机病毒对系统的主要影响

3.2 计算机病毒行为监控

3.2.1 计算机病毒行为

3.2.2 文件监控

3.2.3 注册表监控

3.2.4 进程监控

3.2.5 网络行为监控

3.2.6 计算机病毒行为综合监控工具

3.2.7 计算机病毒监控辅助分析工具介绍

3.3 搭建病毒分析实验室

3.4 计算机病毒行为分析综合案例

第4章 计算机病毒高级分析

4.1 脚本语言的学习掌握

4.1.1 脚本语言概述

4.1.2 脚本病毒概述

4.1.3 WSH (Windows Scripting Host)

4.1.4 VBScript脚本语言学习

4.1.5 VBScript脚本病毒分析

4.1.6 批处理脚本语言

4.1.7 批处理脚本病毒分析

4.2 汇编语言的学习掌握

4.2.1 汇编语言概述

4.2.2 汇编语言学习

4.3 反汇编工具的熟练使用

4.3.1 用VC写一个简单的小程序

4.3.2 调试技术

4.3.3 初识OllyDbg调试

4.3.4 静态分析--静态反汇编工具IDA

4.4 Windows2000/XP的体系结构

4.5 Win32API函数

4.6 Win32API监控工具介绍

4.7 计算机病毒代码分析实例

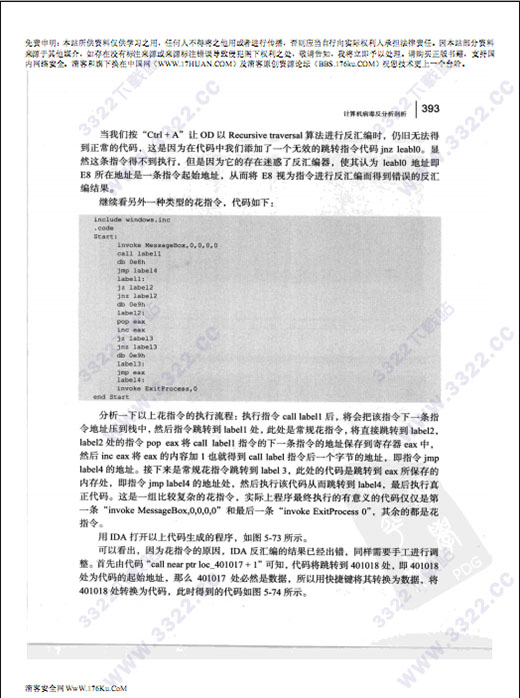

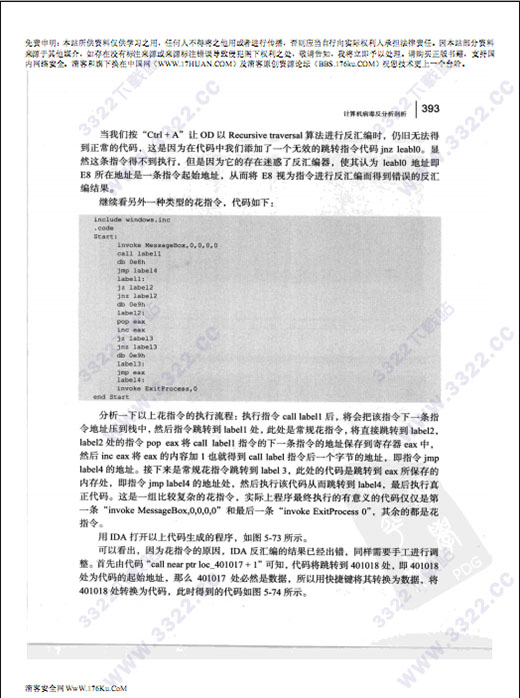

第5章 计算机病毒反分析剖析

5.1 PE结构

5.1.1 手工编写可执行程序

5.1.2 ExportTable(导出表)

5.2 PE结构查看工具

5.3 壳

5.3.1 壳的种类

5.3.2 壳的原理

5.3.3 简易加壳软件的实现

5.3.4 程序加壳前后的比较

5.3.5 脱壳

5.4 计算机病毒常用的反分析技术

5.4.1 反静态分析技术

5.4.2 反跟踪分析技术

第3篇 计算机病毒解决方案

第6章 计算机病毒的处理

6.1 杀毒软件查毒原理

6.2 计算机病毒特征的提取

6.3 感染型病毒的处理

第7章 灰鸽子病毒综合分析处理案例

2.不要连接优盘,移动硬盘等移动设备

当遇到感染型病毒时,它可能会感染硬盘中所有的可执行程序,或者是感染或破坏Office文档等。如果我们将移动设备连接到被感染的计算机就很可能使我们移动设备上的数据遭到破坏或者被感染。

3.在病毒未彻底清除之前,切勿做其他操作

当计算机中毒以后,此时需要做的就是尽快处理掉病毒,在未处理完病毒前,绝对不能心存侥幸心理而继续使用计算机。因为当今的计算机病毒功能各种各样,而我们计算机中所中的病毒还是未知的,不知道它具有什么样的破坏性。如果继续使用此计算机就很可能导致重要信息或财产的损失。

2.9.2 计算机中毒后的处理方法

1.结束病毒进程并终止病毒代码

通常我们称正在运行的病毒进程或病毒代码为活动病毒。活动病毒正在执行病毒的功能,破坏我们的计算机系统。所以对于专业病毒分析人员来讲,当发现计算机中毒了,第一件事并不是马上用杀毒软件查杀计算机全盘的所有病毒。而是尽可能想办法找到病毒进程或者病毒注入到其他进程的病毒代码,将其结束掉。当然可以借助杀毒软件的内存查毒功能进行扫描。但是查找和结束活动病毒并不是一件容易的事情,如果杀毒软件查不出那么只能依靠我们的经验和技术去做判断。在后面的章节中将介绍此类技术。

......

禁用于商业用途!如果您喜欢《走进计算机病毒》,请购买正版,谢谢合作。

爱学习,请到3322软件站查找资源自行下载!

1、下载并解压,得出pdf文件

2、如果打不开本文件,别着急,这时候请务必在3322软件站选择一款阅读器下载哦

3、安装后,再打开解压得出的pdf文件

4、以上都完成后,接下来双击进行阅读就可以啦,朋友们开启你们的阅读之旅吧。

方法二:

1、可以在手机里下载3322软件站中的阅读器和百度网盘

2、接下来直接将pdf传输到百度网盘

3、用阅读器打开即可阅读

作者介绍:

王倍昌,美国科摩多公司中国反病毒实验室反病毒核心工程师。现今致力于反病毒研究、反病毒工具开发与反病毒事业。曾独立开发完成系列反病毒工具,其中包括反病毒学习辅助工具,病毒分析工具,计算机病毒自动分析处理系统等。走进计算机病毒目录:

第1篇 基础篇认识并熟悉计算机病毒第1章 初识计算机病毒

1.1 计算机病毒基础知识

1.1.1 计算机病毒概念

1.1.2 计算机病毒的特点

1.1.3 计算机病毒的产生与发展

1.1.4 病毒的发展过程

1.1.5 病毒的发展趋势

1.2 计算机病毒的分类

1.2.1 按照计算机病毒侵入的系统分类

1.2.2 按照计算机病毒的链接方式分类

1.2.3 按照计算机病毒的寄生部位或传染对象分类

1.2.4 按照计算机病毒的传播介质分类

1.2.5 按照计算机病毒存在的媒体分类

1.2.6 按照计算机病毒传染的方法分类

1.2.7 根据病毒的破坏情况分类

1.2.8 按照计算机病毒功能分类

1.2.9 其他分类方式

1.3 计算机病毒的命名

1.4 计算机病毒的危害

第2章 深入了解计算机病毒

2.1 病毒如何传播

2.2 计算机病毒特性实例揭秘

2.3 研究计算机病毒所涉及的计算机系统相关知识

2.4 计算机病毒对注册表的利用

2.4.1 Windows注册表基本知识

2.4.2 注册表操作的注意事项

2.4.3 病毒对注册表的利用

2.5 Windows注册表工具介绍

2.6 虚拟机在研究计算机病毒中的使用

2.6.1 虚拟机粉墨登场

2.6.2 虚拟机概述

2.6.3 安装虚拟机所需的硬件配置与运行环境

2.6.4 虚拟机的安装与虚拟平台的建立

2.7 计算机病毒初战

2.7.1 实战病毒的注意事项

2.7.2 实战病毒的准备工作

2.7.3 实战病毒

2.8 如何防止计算机中毒

2.9 计算机中毒后的处理

2.9.1 计算机中毒后的处理原则

2.9.2 计算机中毒后的处理方法

第2篇 提高篇计算机病毒觖决方案

第3章 计算机病毒行为监控

3.1 计算机病毒对系统的主要影响

3.2 计算机病毒行为监控

3.2.1 计算机病毒行为

3.2.2 文件监控

3.2.3 注册表监控

3.2.4 进程监控

3.2.5 网络行为监控

3.2.6 计算机病毒行为综合监控工具

3.2.7 计算机病毒监控辅助分析工具介绍

3.3 搭建病毒分析实验室

3.4 计算机病毒行为分析综合案例

第4章 计算机病毒高级分析

4.1 脚本语言的学习掌握

4.1.1 脚本语言概述

4.1.2 脚本病毒概述

4.1.3 WSH (Windows Scripting Host)

4.1.4 VBScript脚本语言学习

4.1.5 VBScript脚本病毒分析

4.1.6 批处理脚本语言

4.1.7 批处理脚本病毒分析

4.2 汇编语言的学习掌握

4.2.1 汇编语言概述

4.2.2 汇编语言学习

4.3 反汇编工具的熟练使用

4.3.1 用VC写一个简单的小程序

4.3.2 调试技术

4.3.3 初识OllyDbg调试

4.3.4 静态分析--静态反汇编工具IDA

4.4 Windows2000/XP的体系结构

4.5 Win32API函数

4.6 Win32API监控工具介绍

4.7 计算机病毒代码分析实例

第5章 计算机病毒反分析剖析

5.1 PE结构

5.1.1 手工编写可执行程序

5.1.2 ExportTable(导出表)

5.2 PE结构查看工具

5.3 壳

5.3.1 壳的种类

5.3.2 壳的原理

5.3.3 简易加壳软件的实现

5.3.4 程序加壳前后的比较

5.3.5 脱壳

5.4 计算机病毒常用的反分析技术

5.4.1 反静态分析技术

5.4.2 反跟踪分析技术

第3篇 计算机病毒解决方案

第6章 计算机病毒的处理

6.1 杀毒软件查毒原理

6.2 计算机病毒特征的提取

6.3 感染型病毒的处理

第7章 灰鸽子病毒综合分析处理案例

前言/序言:

......2.不要连接优盘,移动硬盘等移动设备

当遇到感染型病毒时,它可能会感染硬盘中所有的可执行程序,或者是感染或破坏Office文档等。如果我们将移动设备连接到被感染的计算机就很可能使我们移动设备上的数据遭到破坏或者被感染。

3.在病毒未彻底清除之前,切勿做其他操作

当计算机中毒以后,此时需要做的就是尽快处理掉病毒,在未处理完病毒前,绝对不能心存侥幸心理而继续使用计算机。因为当今的计算机病毒功能各种各样,而我们计算机中所中的病毒还是未知的,不知道它具有什么样的破坏性。如果继续使用此计算机就很可能导致重要信息或财产的损失。

2.9.2 计算机中毒后的处理方法

1.结束病毒进程并终止病毒代码

通常我们称正在运行的病毒进程或病毒代码为活动病毒。活动病毒正在执行病毒的功能,破坏我们的计算机系统。所以对于专业病毒分析人员来讲,当发现计算机中毒了,第一件事并不是马上用杀毒软件查杀计算机全盘的所有病毒。而是尽可能想办法找到病毒进程或者病毒注入到其他进程的病毒代码,将其结束掉。当然可以借助杀毒软件的内存查毒功能进行扫描。但是查找和结束活动病毒并不是一件容易的事情,如果杀毒软件查不出那么只能依靠我们的经验和技术去做判断。在后面的章节中将介绍此类技术。

......

免责声明:

来源于网络,仅用于分享知识,学习和交流!请下载完在24小时内删除。禁用于商业用途!如果您喜欢《走进计算机病毒》,请购买正版,谢谢合作。

爱学习,请到3322软件站查找资源自行下载!

下载说明:

方法一:1、下载并解压,得出pdf文件

2、如果打不开本文件,别着急,这时候请务必在3322软件站选择一款阅读器下载哦

3、安装后,再打开解压得出的pdf文件

4、以上都完成后,接下来双击进行阅读就可以啦,朋友们开启你们的阅读之旅吧。

方法二:

1、可以在手机里下载3322软件站中的阅读器和百度网盘

2、接下来直接将pdf传输到百度网盘

3、用阅读器打开即可阅读

展开更多

走进计算机病毒pdf中文扫描版下载地址

- 需先下载高速下载器:

- 专用下载:

- 其它下载: